|

А.4.3.10 Использование шаблона host

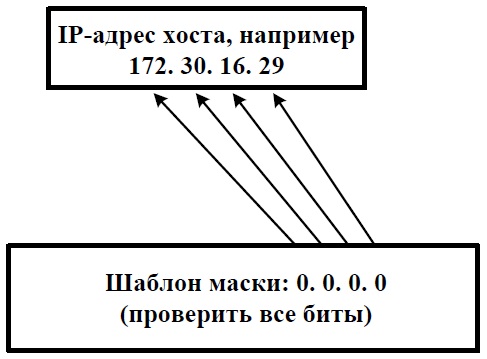

Вторым случаем, когда можно использовать ключевое слово, является

ситуация, когда необходимо соответствие всех битов адреса хоста шаблону.

Например, предположим, что надо заблокировать доступ конкретному хосту.

Для указания адреса его надо полностью ввести (например, 172.30.16.29,

как показано на рис. А.10), а затем указать, что список должен проверить

все биты адреса, т.е. шаблон маски должен состоять только из нулей

(0.0.0.0). Это же условие можно записать с использованием ключевого

слова host. В приведенном ниже примере вместо набора

«172.30.16.29 0.0.0.0» перед адресом можно записать ключевое слово

host.

Например, вместо набора строки

Router(config)# access-list 1 permit 172.30.16.29 0.0.0.0

можно записать

Router(config)# access-list 1 permit host 172.30.16.29

Рис. А.10. Примером использования ключевого слова host в условии

списка управления доступом может служить строка host 172.30.16.29

Далее

>>> |